組織目的

本公司成立目的在於協助客戶維護其資訊資產的機密性、可用性及完整性,對於保護企業資訊資產不受到意外或是外力等因素遭到減損提供一站式購足的完整服務。

服務範圍包含顧問諮詢、事件應變處理等業務。未遂行前述需求,故制定本服務規章以利組織內部相關成員依循。

本服務規章經總經理核可後公告實施並每年定期或於必要時加以修訂;修訂後內容亦同。

組織架構

- 執行長:負責人力資源規劃、稽核管理及統籌、規劃所有業務及掌握所下各組業務運作。

- 客戶服務組:負責對外與客戶商議、溝通合約內容對內協調相關技術及人力資源。

- 技術服務組:負責相關技術開發、測試及客戶端工程施作及支援客戶服務組規劃客製化方案。

- 專案管理組:負責專案進度、資源管控、法規集資安訊息蒐集及對外部關係人溝通業務。

資安政策

強化資訊安全管理、確保客戶資訊安全、強化業管同仁對資訊安全的認知。

業務範圍及服務承諾

依合約規範內容或雙方合意辦理。

關係人盤點與溝通方式

相關內、外部關係人盤點及溝通方式、溝通時機及業管人員如下表所示:

| 溝通項目 | 溝通時機 | 溝通對象 | 權責人員 | 預期效果 | 溝通方式 |

|---|---|---|---|---|---|

| 資訊安全政策 | 管理審查作業製/修訂時 | 範圍內所有人員 | 執行長 | 人員對政策認知及了解 | 制定文件、政策審查、公告 |

| 組織角色、責任與職權 | 管理審查作業製/修訂時 | 範圍內所有人員 | 執行長 | 確保責任與職權已溝通及瞭解 | 制定文件,公告 |

| 制定文件,公告 | 管理審查作業製/修訂時 | 範圍內所有人員 | 執行長 | 確保管理系統與目標達成之有效性;未符合目標及改善方式 | 資訊安全管理目標 |

| 資訊安全風險 | 管理審查作業 | 風險擁有者 | 資安工作服 | 對風險項目及殘留風 | 資訊安全風險 |

| 處理計畫與接受殘留資訊 | 風險評估完成時 | 務小組 | 險認知 | 處理計畫與接受殘留資訊 | |

| 不符合資訊安全管理的事件 | 不符合資訊安全管理的事件 | 範圍內所有人員/委外廠商 | 資安工作服務小組 | 確保不符合事項處理方式及不再發生 | 管理審查會議 |

| 稽核結果 | 稽核完成管理審查作業 | 主任委員 | 資安工作服務小組 | 管理系統之落實度、符合性及有效性之確認 | 稽核報告/管理審查會議 |

| ISMS運作狀況亟需改善之處 | 管理審查作業 | 主任委員 | 執行長 | 確保管理系統適用性、充足性與有效性 | 管理審查會議 |

| 犯罪偵查需求 | 需求機關來函 | 來函機關承辦人 | 執行長 | 協助犯罪偵查 | 函文 |

| 主管機關配合事項 | 主管機關來函或公告 | 主管機關業管人 | 執行長 | 提供資料/修正管理作為 | 函文/管委會會議 |

| 系統脆弱性/威脅情資 | 關注方公布時 | 原廠、TWISAC、相關資安論壇、政府機關 | 執行長 | 了解系統脆弱性/威脅情資,以避免資安事件發生 | 網頁、E-mail |

| 日誌統計分析 | 異常時 | 客戶 | 資安工作服務小組 | 符合合約要求 | 書面報告 |

人力資源

工作規範

本單位相關入職人員均應經過適當方式考核,前述考核方式包含但不限於面試、筆試、書面審查、推薦及徵信等方式。

入職後所有人員均應接受職前教育訓練並簽屬保密切結書。前述教育訓練應包含資安規範、法規、作業程序、兩性平等及節能減碳等內容。

本章節內容除本單位正視成員外,亦含括協力廠商及兼、委任人員。

人員離職核准後應辦理離職手續依「員工離職程序單」規範之流程,歸還或交接所有業務範圍內之資訊、資料及保管之相關資產。

離職人員完成離職手續後,網路組與系統組管理者應在離職日生效當天關閉離職人員之帳號;或必要之權限移轉。

本公司員工資安責任與義務,不應其離職或職位變更而終止。

職能需求與盤點

- 執行長:經公司總經理任命、大專以上學歷;並有十年以上專業資歷

- 客戶服務正、副組長:經公司總經理任命、大專以上學歷;並有十年以上專業資歷。

- 技術服務正、副組長:經公司總經理任命、大專以上學歷;並有十年以上專業資歷。

- 專案管理正、副組長:經公司總經理任命、大專以上學歷;並有十年以上專業資歷。

教育訓練

技術專業

| 訓練單位 | 訓練名稱 | 證照/證明 | 起迄年月 |

|---|---|---|---|

| EC-Council | Certified Ethical Hacker | CEH | 2024年5月 ~2027年5月 |

| EC-Council | Certified Ethical Hacker(Practical) | CEHP | 2024年12月 ~2026年1月 |

| EC-Council | Certified Ethical Hacker (Master) | CEHM | 2024年12月 ~2026年1月 |

| EC-Council | Certified SOC Analyst | CSA | 2024年1月 ~2027年2月 |

| EC-Council | Certified Threat Intelligence Analyst | CTIA | 2023年10月 ~2026年11月 |

| Cisco | Cisco Certified CyberOps Associate | CBROP | 2023年8月 2026年8月 |

| 恆逸教育訓練中心 | Fortinet_Certified_Professional_Security_Operations | FCP | 113年11月 |

| 恆逸教育訓練中心 | Fortinet_Certified_Solution_Specialist_Security_Operations | FCSS | 113年12月 |

溝通與規劃

為提升員工綜合能力,公司將推動軟性技能培訓計畫,針對簡報技巧、溝通能力及壓力管理三大核心領域,透過系統化培訓,強化員工的職場競爭力與團隊協作能力。

- 培訓目標

- 簡報技巧:提升員工在內外部會議、專案報告及提案簡報中的表達力與說服力。

- 溝通能力:強化跨部門合作、客戶溝通及內部協作的效率,減少溝通誤解與資訊落差。

- 壓力管理:培養員工有效應對壓力的能力,維持高效工作狀態與心理健康。

- 培訓方式

- 工作坊與實作訓練:透過模擬演練、案例分析及小組討論,提供實務操作經驗。

- 專家講座:邀請內外部講師分享專業技巧與實務經驗,加強學員對應用場景的理解。

- 角色扮演與反饋機制:透過情境模擬演練,讓學員練習即時應對,並由講師及同儕提供建設性回饋。

- 線上學習與資源共享:提供內部學習平台,讓員工能夠彈性學習,持續進修。

- 培訓時程

本計畫將採季度性推動,每季安排不同主題的培訓課程,確保員工能持續學習並應用所學技能。

公司期望提升整體工作效率、內部溝通順暢度,並幫助員工更自信地應對挑戰,打造更高效且和諧的工作環境。

工具及技術

現有產品及服務架構

FortiSIEM

-

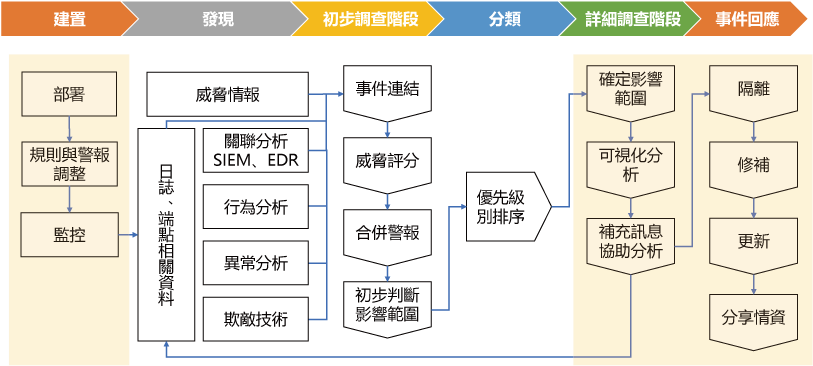

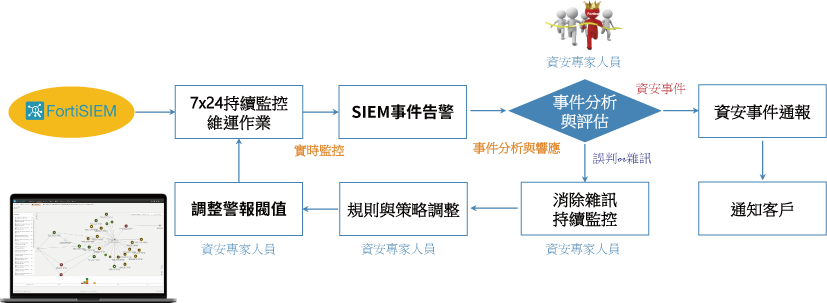

FortiSIEM資訊安全事件-技術服務流程

FortiSIEM資訊安全事件-監控服務流程

-

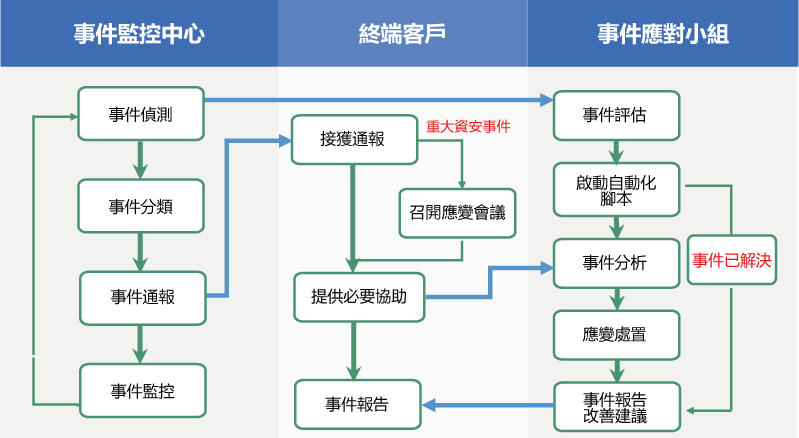

FortiSIEM資訊安全事件-通報及應變流程

FortiMD

-

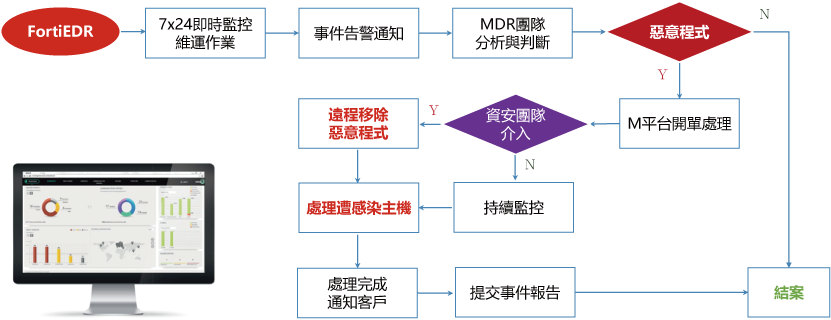

FortiMDR監控服務流程-操作/調查/分析/處置

-

FortiMDR監控服務流程-資安事件遠端 IR 資安服務

情資與資訊蒐集

定期瀏覽CVE、CWE、CVSS、OWASP等重要情資來源的社群媒體。並和同業端以及客戶端進行交流。

狀況與通報等級定義

FortiSIEM狀況與事件影響等級說明:

風險等級:High

處理時限:4小時內處理

- 自動告警與通知:事件發生時,FortiSIEM平台 自動偵測異常,產生高優先級告警,並立即通知客戶與MSSP團隊。

- 調查與處置:MSSP 團隊需在30分鐘內確認事件並回應,透過FortiSIEM平台,進行進一步分析,如:隔離受影響設備、封鎖惡意流量、終止惡意進程。

- 回報與更新:持續透過SIEM平台,監控處理進度,並於2週內提交完整事件分析與報告。

風險等級:Medium

處理時限:12 小時內處理

- 通知與分析:FortiSIEM平台產生,中等優先級告警,通知客戶與MSSP團隊,MSSP團隊需在1小時內於FortiSIEM平台記錄初步分析結果。

- 調查與修復:進一步分析影響範圍,建議客戶修復措施,如:調整安全性設定、關閉異常連線、加強防護策略。

- 回報與建議:提供完整事件處理報告,並於2週內提交分析報告。

風險等級:Low

處理時限:3 天內處理

- 定期審查與處理:MSSP 團隊 透 FortiSIEM 平台日誌分析報表,檢查影響範圍,提供預防性建議。

- 提供調查結果:若事件影響有限,則於3天內提供調查報告與建議,如 調整監控策略、強化系統設定、最佳化設備負載。

FortiMDR狀況與事件影響等級說明:

風險等級:Critical

處理時限:4小時內處理

- 通知客戶:事件發生第一時間已通知各單位負責窗口與MDR人員,MDR人員在事件確認後30分鐘內聯絡單位窗口,說明情況並啟動緊急處置。

- 行動:快速隔離受影響設備,移除惡意程序,確保系統恢復正常。

- 回報:提供處置計劃與即時進展更新。若需提交事件或惡意程式分析處理調查報告之時限,應在2週內完成。

風險等級:High

處理時限:12 小時內處理

- 通知客戶:事件發生第一時間已通知各單位負責窗口與MDR人員,MDR人員在事件確認後1小時內於MDR平台中,說明事件初步分析結果。

- 行動:深入調查並修復受影響的功能,提供處理建議,持續與客戶溝通進度。

- 回報:提供完整的事件處理建議。若需提交事件或惡意程式分析處理調查報告之時限,應在2週內完成。

風險等級:Medium

處理時限:24-48小時內完成

- 通知客戶:MDR人員事件確認後3小時內更新至MDR平台中。

- 行動:詳細分析事件來源並提供處理建議,確保非關鍵性功能正常運行。

- 回報:事件調查完畢提供處理建議。

風險等級:Safe

處理時限:無需處理

- 記錄正常活動:將事件記錄為未來參考數據。

- 通知:若需確認,則提供詳細說明。

作業流程

內部稽核

內部稽核預計每年實施一次,執行長排訂,如需發動不定期稽核,應於發生重大資訊安全事故時,由執行長指示實施。

稽核執行依針對相關作業方式假以重新審視並對相關資安事件處置再次檢視並研議精進優化方式。

稽核過程應充分討論,如欲須改僅改善事項應提出具體改善方式及作法並責成專案管理人員做成專案管控。

前述專案如需相關內、外部資源應由執行長規劃並爭取之。

緊急應變計畫

客戶端將依照上述事件的嚴重程度進行分級處理,並對應適當的應變措施。在內部應變處理方面,公司將依據 ISO 27001 資訊安全管理標準執行應變計畫。

客戶需求管理

在服務過程中,客戶需求管理扮演關鍵角色,確保提供的解決方案符合實際需求並有效應對潛在風險。透過以下方式來精確掌握並管理客戶需求:

- 業務訪談:與客戶進行深入訪談,了解其業務模式、現有資安架構及痛點,確保需求收集的準確性。

- 產品監測報告:透過持續監測與分析產品運行狀況,評估其安全性與效能,提供數據支持需求調整。

- 情資來源:彙整來自各種資安情報(Threat Intelligence),包括攻擊趨勢、漏洞資訊及產業威脅,確保需求決策建立在最新威脅態勢之上。

- 討論風險:基於監測報告與情資來源,與客戶共同評估可能面臨的風險,並討論應對策略。

- 根據風險決定需求:根據風險評估結果,決定需要採取的資安措施,確保資源分配與優先級設定符合實際風險情境。

透過需求管理流程,確保資安解決方案符合客戶業務需求,有效應對動態變化的威脅環境。

媒體及公關政策

本公司在使用社群媒體時,將遵循如下所訂定的社群媒體政策(以下稱「本政策」)。本政策中所稱之社群媒體,係指能夠本公司為主體,於網際網路上進行資訊佈達或交換之社群網路服務等媒體之統稱。

- 目的:透過使用第三方社群媒體,布達資訊與提供內容以達成與社會或消費者雙向溝通之目的,從而認識本公司之品牌、產品及政策,並強化對本公司之信賴等。

- 定義:社群媒體是指使用者利用(包含但不限於) ,LINE、YouTube、Facebook、Instagram、和電子公告板、網頁、部落格等為代表的網際網路發佈訊息或相互交流資訊的一種資訊傳達方式。

- 合規性:

- 不侵犯本公司和第三方著作權等其他智慧財產權的行為。

- 禁止毀損第三方名譽或侵犯他人隱私的行為

- 不披露因業管所獲知之本公司或其他業務合作夥伴的機密資訊。

- 內容:

- 不得張貼與政治、選舉、性別、宗教活動或其他與本公司業務、產品與企業政策、責任無關的資訊。

- 如遇發佈錯誤訊息或招致誤解情事,應儘速致歉和訂正並依情節輕重,視為資安事件行通報程序。